فینتک (FinTech) چیست؟

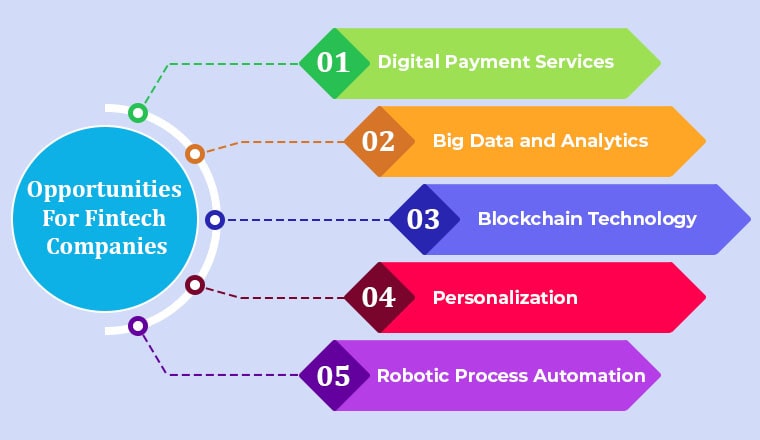

همانطور که میدانید، کلمه فینتک (FinTech) که کوتاه شده عبارت Financial Technology است، به تکنولوژیهای جدید مالی اطلاق میشود و هدف آن بهبود و اتوماسیون استفاده از خدمات مالی است. در واقع، فینتک از نرمافزارها و الگوریتمهای ویژه برای کمک به شرکتها، صاحبان کسب و کار و مصرف کنندگان برای بهبود مدیریت عملیات، فرآیندها و زندگی مالی استفاده میکند، که بر روی کامپیوترها و بهخصوص در تلفنهای هوشمند، مورد استفاده قرار میگیرد.

چرا امنیت سایبری برای شرکتهای فینتک مهم است؟

تراکنشهای مالی برای هکرهایی که به دنبال کسب درآمد آسان هستند، بسیار جذاب است. به همین دلیل، بانکهای سنتی مقررات سختگیرانهای برای امنیت سایبری در نظر میگیرند. با این حال، شرکتهای فینتک در مقابل بانکها، تحت مقررات سختگیرانهای قرار ندارند و اغلب برخی مراحل اساسی در فرآیند امنیتی را نادیده میگیرند، به خصوص زمانی که نیازی به تضمین کامل امنیت برای برنامههایشان وجود ندارد.

اگر هنوز با چیستی امنیت سایبری آشنایی ندارید این مقاله را مطالعه بفرمایید.

شرکتهای فینتک به چند دلیل باید امنیت سایبری را اولویت اصلی خود بدانند:

1. انواع دادههای ذخیره شده

شرکتهای فینتک اطلاعات مالی و حساسی مشابه با بانکها را ذخیره میکنند به همین دلیل هدفی جذابی برای مهاجمان سایبری هستند. این اطلاعات حساس شامل اطلاعات حساب، موجودی حساب، اطلاعات درباره جریانهای نقدی، بودجهها و اطلاعات تماس است.

با توجه به ارزش این دادهها، به ویژه برای پروژههای هوش مصنوعی و یادگیری ماشین، شرکتهای فینتک این انگیزه را دارند تا حجم حداکثری از دادههای خاص و مفید را ذخیره کنند. اما این کار آنها را به یک هدف با ارزش برای حملات تبدیل میکند.

2. هزینه رخداد امنیتی

برای بانکهای سنتی، هزینه یک نفوذ شامل هزینههای مستقیم و غیرمستقیم مانند خسارت به اعتبار و جریمه است. یک رخداد امنیتی، به تنهایی میتواند باعث از دست دادن هزاران مشتری شود. از آنجا که شرکتهای فینتک با نوع دادههای مشابه با بانکها سروکار دارند، یک رخنهی امنیتی میتواند تأثیر منفی مشابهی داشته باشد. از دستدادن اعتماد مشتریان و خسارت به اعتبار، ممکن است گرانترین جنبه یک نفوذ باشد، به خصوص برای شرکتهای فینتکی که در حال رشد فوق العاده هستند. همچنین رخنهی امنیتی ممکن است پیامدهای قانونی در قالب جریمه و شکایت داشته باشد.

چالش شرکتهای فینتک در حوزهی امنیت سایبری

امنیت سایبری باید یک اولویت اصلی برای شرکتهای فینتک باشد، اما برخی موانع برای ایجاد امنیت اپلیکیشنها وجود دارد. امنیت سایبری به طور سنتی بر روی امنیت محصول نهایی از طریق رمزگذاری، تأیید هویت چند مرحلهای و منطق امن برنامهنویسی تمرکز داشته است.

مسئولیت امنیت به دست تیمهای عملیات فناوری اطلاعات و امنیت سپرده شده است. برنامهها در گذشته، اکثرا پس از انتشار در محیط تولید، تست میشدند که منجر به درگیری بسیاری از سازمانها در برابر تهدیدات امنیتی میشد. همچنین، در صورت کشف باگ یا آسیبپذیری، تیمهای امنیتی باید یک مرحله به عقب باز گشته و برنامه را بازبینی میکردند.

در حال حاضر، اکثر شرکتها، تستهای امنیتی را قبل از انتشار برنامه انجام میدهند. ولی مشکل این روند، احتمال وجود نتایج غیرمنتظرهای است که چرخه انتشار را طولانیتر میکند. چگونه میتوانید دهها یا شاید صدها آسیبپذیری که ممکن است کشف شوند را مدیریت کنید؟ آیا با دلایل اساسی برای انجام تست نفوذ آشنایی دارید؟

رفع آسیبپذیریها ممکن است نیازمند بازنویسی اجزای نرمافزاری باشد که باید دوباره بررسی و تست شود. علاوهبراین، ممکن است باعث بروز اختلاف نظر بین تیمهای امنیتی و برنامهنویسان شود. توسعهدهندگان ممکن است به دلیل انتشار سریعتر یک محصول فینتک به بازار، نرمافزار ناامنی را عرضه کنند که بعدها رفع مشکلات آن در چرخه عمر توسعه نرمافزار (SDLC) بسیار پرهزینه خواهد بود.

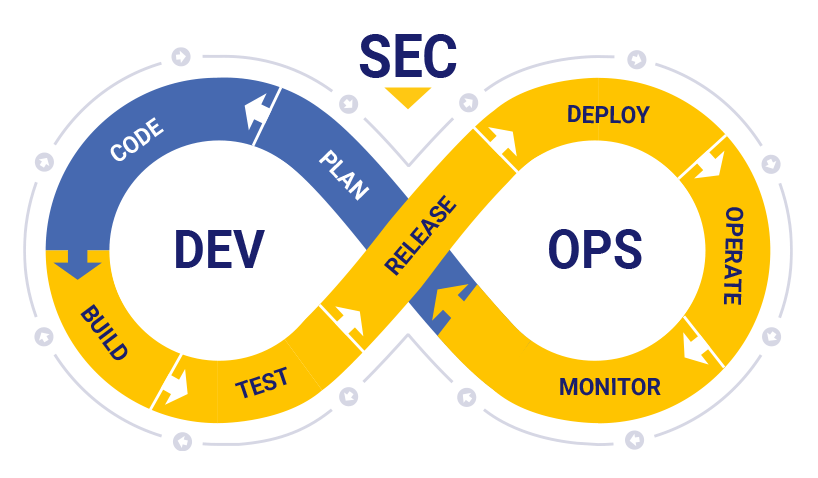

به طور خلاصه، روشهای سنتی تست نفوذ قدیمی شدهاند. انواع مختلفی از آسیبپذیریها تکامل یافتهاند و روش توسعه و تحویل نرمافزار نیز تغییر کرده است. این نرمافزارها با استفاده از رویکرد چابک توسعه داده میشوند، زیرا تقاضای بازار برای ارائه سریعتر افزایش داشته است. در روش جدید توسعه نرمافزار DevOps، نسخههای بزرگ و یکپارچه را به قطعات کوچکتر تقسیم و عرضه میشوند. برای آشنایی بیشتر میتوانید مقاله تست استاتیک امنیت اپلیکیشن (SAST) را مطالعه بفرمایید.

همچنین امکان انتشار ویژگیهای جدید چندین بار در روز، ایجاد چرخههای توسعه سریعتر و استفاده از اتوماسیون در صورت امکان، فراهم شده است. سازمانهایی که از رویکرد چابک استفاده میکنند، متوجه میشوند که ابزارهای امنیتی قدیمی که برای دوره قبل از ابر طراحی شدهاند، مانعی در مسیر انتشار سریع و امن محصولات هستند.

استفاده از کدهای منبع باز، چه خطراتی را برای فینتک به دنبال دارد؟

گسترش کتابخانهها و پکیجهای متن باز، چالشی به حوزه امنیت سایبری فینتک اضافه کرده است. برنامههای ابری به طور معمول شامل چندین کتابخانه و سرویس متن باز هستند که به توسعهدهندگان اجازه میدهد که از کدی که دیگران نوشتهاند، استفاده کنند اما همچنین به مهاجمان نقطه دسترسی به شبکه را میدهد.

برنامههای متن باز ممکن است دارای مشکلاتی باشند که باعث آسیبپذیری در محصول نهایی شود. زمانی که این آسیبپذیریها در پایان فرآیند ساخت یا در محیط تولید شناسایی میشوند، موجب تاخیر در پروژه خواهند شد.

وابستگیهای متقابل (یا وابستگیهای وابسته به دیگر وابستگیها) باعث پیچیدگی است که موجب میشود زمانی که برنامه شما یک پکیج دارای آسیبپذیری را فراخوانی میکند، آن را نادیده بگیرید. با افزایش استفاده از کدهای منابع باز، برنامههای مدرن فینتک، بردار حمله (Attack Vector) بیشتری خواهند داشت نسبت به زمانی که تنها از کد اختصاصی خودشان استفاده شود.

چگونه میتوان فرهنگ DevSecOps را در فینتک اعمال کرد؟

در توسعه نرمافزارهای مدرن، امنیت باید نه به عنوان یک راهحل، بلکه به عنوان یک فرآیند در نظر گرفته شود. امنیت، بایستی در چرخه عمر توسعه، با استفاده از ابزارهای تست امنیتی، تست نفوذ و ممیزی گنجانده شود. این رویکرد جدید در حوزهی امنیت که به DevSecOps معروف است، یک گسترش از DevOps است که مسئولیت مشترک برای امنیت را بین تیمهای توسعه، امنیت و عملیات معرفی میکند.

تیمهای امنیت و DevOps از ابتدا با همکاری یکدیگر، امنیت را در فرایند CI/CD (Continuous Integration/Continuous Deployment) به صورت یکپارچه انجام میدهند. در این رویکرد، threat modeling (مدلسازی تهدیدات) در ابتدا و به صورت مکرر انجام میشود. توسعهدهندگان از نرمافزارهای تجزیه و تحلیل ترکیبی (SCA) در طول فرآیند استفاده میکنند تا از اجزای منبع باز نظارت کنند.

ویژگیها و برنامههای تولید شده به عنوان نتیجهای از یک فرآیند همکاری توسعه مییابند. تیم امنیت دیگر نیازی نخواهد داشت که پس از اتمام عملیات به تیمهای توسعه مراجعه کند، زیرا از ابتدا، امنیت در فرآیند توسعه انجام شده است. یکپارچهسازی امنیت در فرآیندهای DevOps باعث میشود تا توسعهدهندگان، مسئولیت امنیت را بر عهده بگیرند.

با تشخیص زودهنگام آسیبپذیریها و باگها، DevSecOps در نهایت منجر به تحویل نرمافزار سریعتر و امنتر با کاهش هزینهها میشود. انتقال از DevOps به DevSecOps به تنهایی مسئولیت توسعهدهندگان نیست. تیمهای امنیتی باید بر فرآیند برنامهریزی نظارت داشته باشند و بر اعمال امنیت با حداقل اختلال در گردشهای کاری موجود تمرکز کنند.

ایجاد رویکرد طراحی مبتنی بر امنیت

DevSecOps به دنبال ایجاد نرمافزارهای امن از طریق طراحی است. این روند از مرحله اولیه توسعه با امنیت نرمافزار آغاز میشود که یک رویکرد پیشگیرانه است و بر جلوگیری از وقوع مشکلات در کد مانند سرریز بافر و مدیریت درست استثناءها تمرکز دارد.

امری ضروری است که مراحل اولیه توسعه را به درستی انجام داده و ابزارها و روشهایی را برای یافتن و رفع اشکالات کد تعیین شوند. زنجیرههای وابستگی کتابخانهها و بستههای منبع باز نیز یک حوزه کلیدی است، زیرا میتوانند منجر به پیچیدگی و در نتیجه پنهان شدن آسیبپذیریهای برنامه شوند.

حلقههای بازخورد سریع به کاهش موارد اشکال کمک میکنند و مهم است که کتابخانههای منبع باز را، با توجه به اصول رویکرد ایجاد طراحی مبتنی بر امنیت (secure-by-design) انتخاب کنید.

اجرای اصول SHIFT LEFT

یک جنبه کلیدی از طراحی مبتنی بر امنیت، شیوه انتقال امنیت به سمت چپ (Shift Left Security) است که شامل اتخاذ تدابیر امنیتی برنامهها از ابتدا است. جابجایی به چپ به توسعهدهندگان این امکان را میدهد تا امنیت را در جریانهای کاری موجود ادغام کنند و به تیمهای امنیت این امکان را میدهد تا توسعهدهندگان را پشتیبانی کرده و بر آنها نظارت داشته باشند.

این فرآیند با تعریف سیاستهای امنیتی آغاز میشود، سپس فرآیند ایجاد نرمافزار را ارزیابی میکند، تا گامهای کوچکی را که میتوان در ابتدای فرآیند آزمون انجام داد، شناسایی شوند. اتوماسیون امنیتی و ارائه پایایی مداوم به تیمها در فرایند بسیار حائز اهمیت است.

ایجاد یک فرآیند امن توسعه نرمافزار

یک فرآیند امن توسعه نرمافزار (Secure SDLC) روش DevSecOps برای توسعه نرمافزار را تکمیل میکند. روش DevSecOps بر روی ایجاد مالکیت مشترک برای امنیت اپلیکیشن تمرکز دارد، در حالی که یک فرآیند SDLC امن، بر روی گنجاندن امنیت در فرآیند طراحی و ساخت تمرکز دارد. تمرکز نباید فقط بر روی عملکرد باشد، بلکه باید به امنیت در طول فرآیند پروژه در نظر گرفته شود. هدف از این فرآیند حذف بررسیهای سنتی نیست، بلکه به منظور رفع مشکلات بلقوه از ابتدا به جای پیگیری مجدد بعد از تولید نرمافزار است.

تیمهای توسعه، امنیت محصول را بر عهده دارند، به این معنی که کارشناسانی که نرمافزار را مینویسند، مسائل امنیتی را رفع میکنند. بیشتر این فرآیند به صورت خودکار در یک محیط SDLC (چرخه توسعه امن نرمافزار) انجام میشود و نتیجه آن، ارائه برنامههای کاربردی امنتر در محیط تولید با هزینه کمتر است.

چشمانداز امنیت سایبری در صنعت بانکداری پس از ورود شرکتهای فناوری مالی یا فینتک به این صنعت، تغییر کرده است. شرکتهای فینتک در حال حاضر در انتقالات موبایلی، سیستمهای پرداخت الکترونیکی، سیستمهای کاربری از ابتدا تا انتها و معاملات رمزارزها دخیل هستند که باعث افزایش کارآمدی میشود، اما در عین حال ریسکهای امنیتی قابل توجهی را نیز به همراه دارد. در ادامه برای شناخت بیشتر با ما همراه باشید.

امنیت سایبری فینتک در مقابل بانکداری

در صنعت بانکداری، امنیت سایبری از طریق مقررات قانونی اعمال میشود که بانکها را ملزم به ارائه خدمات قابل اعتماد و امن و پیادهسازی رویهها و فرآیندهای عملیاتی قوی برای بهینهسازی این خدمات میکند. سازمانهای بزرگ، به طور مداوم اقدامات امنیتی خود را آزمایش میکنند زیرا نمیخواهند شهرت خود را از دست بدهند یا متحمل جریمه شوند.

به خصوص در بانکهای بزرگ و جهانی، حتی یک حادثه امنیتی کوچک میتواند منجر به از دست دادن هزاران مشتری شود. مهمتر از همه، نقض مقررات قانونی، اغلب جریمههای مالی شدیدی را به همراه دارد که میتواند خسارت بیشتری نسبت به از دست دادن مشتریان داشته باشد.

در مقابل، شرکتهای فناوری مالی یا فینتکها اغلب استارتآپهای کوچک با رشد سریعی هستند که برخی از محصولات خود را در اختیار صنعت بانکداری قرار میدهند. از آنجایی که ارائهدهندگان فینتک بانک نیستند، مقررات سختگیرانهای ندارند و در تطبیق با مقررات، انعطافپذیری بیشتری دارند.

به این ترتیب، یک شرکت فینتک میتواند به عنوان یک «پوشش» (overlay) برای بانکها عمل کند و ارائه برخی محصولات مالی را به روشی ساده تسهیل کند. مزیتی که این شرکتها برای صنعت بانکداری به ارمغان میآورند، ارائه خدمات به بازار در زمان کوتاه است، به همین دلیل است که بانکها اغلب به فینتک متکی هستند. با این حال، این پوشش اغلب با اقدامات امنیتی ضعیفی همراه است.

چرا امنیت سایبری در فین تک مهم است؟

تا این مرحله درباره خطرات استفاده از کدهای منبع باز در فینتک، نحوه اعمال DevSecOps و تفاوت سیستم فینتک و بانکداری را باهم مرور کردیم. در ادامه به بررسی اهمیت امنیت سایبری در حوزه فینتک میپردازیم.

شرکتها و استارتاپهای فینتک، نسبت به بانکها به دلیل قوانین محدودتر، محصولات و خدماتی انعطافپذیرتر ارائه میدهند. آنها همچنین زمان عرضه کوتاهتری دارند که از دیدگاه تجاری بسیار مهم است. با این حال، چرخه عرضه سریع به معنای آن است که شرکتهای فینتک اغلب محصولات خود را سادهتر میکنند یا برخی از ویژگیها را حذف میکنند.

به عبارت دیگر، شرکتهای فینتک اغلب به طور جزئی امنیت را تضمین میکنند و برخی از تدابیر امنیتی را به طور کامل حذف میکنند، به ویژه زمانی که ارزش تجاری در آن نمیبینند. یعنی شرکتهای فینتک اغلب تنها قسمتی از راهحلهای امنیتی خود را تأمین میکنند و در بعضی موارد، این شرکتها به دلیل عدم درک کاملی از امنیت سایبری، درخواستهای امنیتی ضروری را کمتر میکنند.

این امر اغلب منجر به ایجاد محصولاتی میشود که از نظر عملکرد قابل قبول اما از نظر امنیتی ضعیف هستند و هنگام توسعه و گسترش محصولات، هزینههای امنیتی بسیاری را در پی خواهند داشت. در کل، احتمال وقوع نقض امنیتی در شرکتهای فینتک ممکن است بیشتر از بانکهای دارای قوانین سختگیرانه باشد، اما اثر آن میتواند مشابه باشد، زیرا هر دو نوع شرکت با همان نوع دادهها سروکار دارند.

برترین تهدیدات امنیت سایبری در بخش فینتک

بانکها، مؤسسات مالی و شرکتهای فینتک به شدت تحت مسائل امنیتی قرار دارند. شرکتهای فینتک، به خصوص برای مجرمان سایبری جذابیت زیادی دارند، زیرا آنها میدانند که شرکتهای فینتک نسبت به بانکها، کمتر برای تدابیر امنیتی سرمایهگذاری میکنند. اشتباهاتی همچون ذخیره دادهها بدون رمزگذاری یا استفاده از خدمات شخص ثالث ناامن، منجر به مشکلات امنیتی بسیاری میشود.

رایجترین موارد نقض امنیتی در فینتک عبارتند از:

- سرقت هویت، که ممکن است منجر به حملات مهندسی اجتماعی یا فیشینگ شود

- دزدی و پولشویی

- نقض برنامه ها و نشت دادهها

- حملات جعل

- حملات بدافزار

نمونههایی از نقصهای امنیتی در فینتک

متاسفانه، آسیبپذیریهای امنیتی در صنعت فینتک فراوانند. یکی از مشهورترین موارد، مربوط به شرکت موبایل بانکی آمریکایی Dave است که با هدف “ایجاد فرصت مالی برای پیشرفت جمعیت آمریکا” ایجاد شده است. یکی از سرویسدهندگان شخص ثالث سابق Dave، شرکت Waydev بود که هک شد.

اگرچه این یک سرویسدهنده در خارج سازمان بود، ولی هکرها توانستند به دادههای شخصی در Dave دسترسی غیر مجاز داشته باشند. این دادهها شامل رمزهای عبور بود که از طریق bcrypt، هش شده بودند. خوشبختانه، Dave قبل از اینکه فعالیتهای مالی تحت تأثیر قرار بگیرند، مشکلات را برطرف کرد.

همچنین میتوان بانک N26 را نمونهی دیگری عنوان کرد که یک پژوهشگر دانشگاهی چندین نقص امنیتی را در آن کشف کرد که خوشبختانه، تمام مشکلات بدون هیچ آسیبی به کاربران رفع شد. همچنین حمله باجافزاری Finstra. شرکتهای بزرگ نیز در معرض خطر هستند، همانند نفوذ دادههای Capital One.

در معرض خطر گرفتن اطلاعات مشتریان چه عواقبی خواهد داشت؟

از دو جنبه میتوان این موضوع را بررسی کرد:

1. برای کسب و کار

- مهمترین مورد، از دست دادن اعتماد مشتری است که در نهایت منجر به ضرر مالی میشود.

- پیامدهای حقوقی، به عنوان مثال نقض امنیت سایبری GDPR مشمول جریمه های سنگینی است و ممکن است افراد آسیب دیده را به طرح شکایت قضایی تحریک کند.

- افزایش خطر قرار گرفتن در معرض حملات بعدی، مانند فیشینگ.

2. برای مشتری

- اطلاعات سرقت شده ممکن است در بسیاری از فعالیتهای کلاهبرداری مانند سرقت هویت، کلاهبرداری مالی و غیره مورد استفاده قرار گیرد.

- سوء استفاده از اطلاعات جهت انجام حملات دیگر، به ویژه فیشینگ.

- نفوذ به سیستمهای دیگری که به سیستمی که مورد نفوذ قرار گرفته است، ارتباطی ندارد، به خصوص در صورتی که یک فرد به صورت تکراری از یک رمزعبور ساده و یکسان استفاده کند.

بهطور کلی، بسیاری از برنامههای فینتک به صورت مستقیم به سیستمهای بانکی دسترسی دارند. اگر دادهها توسط یکی از این برنامهها به بیرون نشت پیدا کند، متعاقبا میتوان از آن برای دسترسی به مدارک شناسایی استفاده کرد و این عملیات اغلب برای سیستم نظارتی بانک نیز قابل تشخیص نیست.

راه حلهای امنیت سایبری فینتک

امنیت سایبری باید دغدغه اصلی شما در طول فرآیند توسعهی برنامه باشد. با این حال، بسیاری از سازمانها منابع کافی را به ایجاد یک چارچوب امنتر اختصاص نمیدهند. شرکتهایی که به اعتبار و رفاه مالی خود اهمیت میدهند، باید از تکنیکها و رویکردهای جدیدتر در زمینه امنیت اطلاعات استفاده کنند. بیایید به برخی از بهترین روشهای ایجاد راهحلهای امن فینتک نگاهی بیندازیم.

1. رمزگذاری دادهها

استفاده از رمزگذاری(encryption) و توکنسازی (tokenization) ، روشهای بسیار موثری در حوزهی امنیت مالی هستند. اطلاعات رمز شده برای رمزگشایی، نیازمند کلیدهای اختصاصی هستند. شما میتوانید دادههای مهم را با الگوریتمهای رمزگذاری پیچیده محافظت کنید، مانند:

- RSA یک الگوریتم نامتقارن بسیار امن با کلیدهای رمزنگاری عمومی و خصوصی.

- Twofish. یک الگوریتم رایگان که دادهها را به بلاکهای ۱۲۸ بیتی رمزگذاری میکند.

- 3DES. روش رمزنگاری ترجیحی برای رمزگذاری PIN کارتهای اعتباری. این متد داده ها را به بلوک های 64 بیتی تقسیم می کند و هر کدام را سه بار رمزگذاری می کند.

توکنیزه کردن یا توکنسازی فرایندی است که در آن اطلاعات حساس با یک شماره تصادفی (توکن) جایگزین میشوند. با استفاده از پایگاه دادههای منحصر به فرد (token vaults)، میتوان اطلاعات اصلی را به صورت خوانا بازگردانید. شما میتوانید با رمزگذاری انبار توکن(token vaults) ، برنامه خود را ایمنتر کنید.

2. کنترل دسترسی مبتنی بر نقش

سیستم RBAC بر اساس رابطه کاربر با سازمان، دسترسی به شبکه را محدود میکند. به عنوان مثال، برنامه شما میتواند نقشهای زیر را داشته باشد:

- مدیرسیستم

- مدیر

- متخصص آی تی

- کارکنان پشتیبانی آنلاین

- مشتری

با توجه به سطح دسترسی متفاوت، کارمندان و کاربران نهایی به اطلاعات شرکت دسترسی ندارند. به همین دلیل، تهدیدات امنیتی داخلی و خارجی کاهش خواهد یافت. توسعه یک برنامه کاربردی فینتک با RBAC به دانش و تخصص قابل توجهی نیاز دارد. بنابراین، شما باید شرکت توسعه نرمافزاری را انتخاب کنید که پیشزمینهای در حیطه فناوری داشته باشد.

3. منطق امنیت برنامه کاربردی

یک سیاست رمز عبور سختگیرانه برای امنیت فینتک ضروری است. اما استفاده از این روش، برای حفاظت از برنامه شما در برابر حملات هدفمند کافی نیست.

4. چگونه یک محصول فینتک با 150هزار مشتری ایجاد کنیم؟

شما باید فناوریهای احراز هویت دقیق را پیادهسازی کنید، مانند:

- سیستم رمز یکبار مصرف (OTP): پینهای پویا به عنوان لایههای حفاظتی اضافی عمل میکنند. مکانیزم آن به این صورت است که هر بار که کاربر بخواهد وارد حساب کاربری خود شود یا تراکنش را تکمیل کند، برنامه به طور خودکار یک رمز عبور با محدودیت زمانی ایجاد میکند.

- تغییر اجباری رمز عبور: بیش از 80 درصد از نشت دادهها و رخدادهای امنیتی در سال 2019، ناشی از به خطر افتادن رمز عبور بود. سازمانهای فینتک میتوانند با وادار کردن مشتریان و کارکنان به تغییر منظم رمز عبور، خطرات امنیتی را به طور قابل توجهی کاهش دهند. به عنوان مثال، بسیاری از برنامههای بانکداری آنلاین هر سه یا شش ماه یکبار، کاربران را وادار میکنند تا رمز عبور خود را تغییر دهند.

- نظارت: با یک سیستم ردیابی، میتوانید فعالیتهای مشکوک (مانند ورود ناموفق) را برای شناسایی موارد دسترسی غیرمجاز تجزیه و تحلیل کنید. علاوه بر این، این راهحل میتواند با مسدود کردن یک حساب پس از چندین تراکنش مشکوک، از نقض اطلاعات جلوگیری کند.

- جلسات ورود کوتاه مدت: کاهش زمان جلسه ورودی، برای حفاظت از دادههای مالی. به دست آوردن یک هکر به حساب کاربری بدین معناست که زمان محدودی برای جمعآوری اطلاعات حساس خواهد داشت. کاهش زمان جلسه برای محافظت از دادههای مالی مفید است زیرا حتی اگر هکر به یک حساب کاربری دسترسی پیدا کند، زمان محدودی برای گرفتن دادههای مهم خواهد داشت.

- احراز هویت تطبیقی: احراز هویت چند مرحلهای، راهحل کاملی برای امنیت نیست. در واقع، این نوع احراز هویت حتی ممکن است خطرات نفوذ به دادهها را بیشتر کند (برای مثال، در صورتی که یک هکر توانایی شبیهسازی تلفن هوشمند شما را داشته باشد). اما با احراز هویت تطبیقی، سیستم شما رفتار کاربران را برای شناسایی فعالیتهای مشکوک تجزیه و تحلیل میکند. در نتیجه، پلتفرم شما از اطلاعات مالی و اطلاعات شخصی محافظت بیشتری خواهد کرد.

5. تست نرمافزار

با توجه به اینکه نرمافزار فینتک، در طول چرخه عمر توسعه، نیاز به تست شدن دارد، چگونه میتوان این روند را موثرتر انجام داد؟ در ادامه به چند روش اثبات شده برای ایجاد یک چارچوب امن برای فینتک میپردازیم:

- یک تیم تست امنیتی حرفهای بسازید. شما به مهندسان و مدیرانی نیاز دارید که سناریوهای واقعی نقض داده را ارائه کنند و کد شما را بهبود بخشند. سریعترین و مقرون به صرفهترین راه برای انجام آن، استخدام متخصصان تست امنیتی فینتک از یک پیمانکار خارج سازمان است.

- تست نفوذ را انجام دهید. تست نفوذ به حملات ساختگی به برنامه شما اشاره دارد. انجام تست نفوذ به شما کمک کند آسیبپذیریهای احتمالی را شناسایی کرده و آنها را با کدهای مقاوم در برابر حمله وصله کنید.

- ممیزی امنیت فناوری اطلاعات را انجام دهید. ممیزی امنیت، چیزی فراتر از تست است. این یک فرآیند پیچیده است که میتواند نقصهای فناوری را آشکار کند، مطابقت با فینتک را ارزیابی کند، و اثربخشی استراتژی امنیتی شما را تأیید کند.

تست و ممیزی به تعیین اولویتهای درست در طول توسعه کمک میکند. با این حال، این فرآیندها به تخصص توسعهدهندگان، تستکنندگان و همچنین اثربخشی تعامل آنها متکی است.

اهمیت امنیت سایبری در فینتک

در این مقاله به بررسی موارد خیلی مهمی پرداختیم تا باهم به اهمیت امنیت سایبری در فینتک پی ببریم. در نهایت به این نتیجه میرسیم که برای امنسازی فینتک، شما به کارشناسان امنیت سایبری نیاز دارید. همچنین باید یک تیم DevSecOps، متشکل از مهندسین و کارشناسان با مهارتهای سخت و نرم، تشکیل دهید که بتواند یک نرمافزار را مطابق با رویکرد امنیتی طراحی کند.