هر وبسایتی که در آن فیلدهای ورودی توسط کاربران تکمیل شود، ممکن است توسط هکرها مورد سواستفاده قرار گیرد. اگر میخواهید بدانید چگونه هکرها از این آسیبپذیریها سواستفاده میکنند و روشهای جلوگیری این حملات کداماند، در ادامه توضیحات اعتبارسنجی ورودی (Input Validation) با ما همراه باشید.

وبسایتها و اپلیکیشنها معمولا برای انجام کامل وظایف خود، نیازمند ورود اطلاعات توسط کاربران هستند. اگر یک وبسایت امکان ثبت عضویت کاربران را داشته باشد، پس کاربران بایستی آدرس ایمیل خود را در فیلد مربوطه، وارد کنند. همچنین در خرید آنلاین، وارد کردن جزئیات پرداخت الکترونیکی الزامی است.

مشکل فیلد ورودی کاربر این است که به هکر اجازه میدهد تا کد مخرب را وارد کرده و سعی کند تا وبسایت یا اپلیکیشن را به انجام آن کد و عملکرد مخرب، وادار کند. برای مقابله با این مشکل، هر سامانهای که ورودی کاربر را دریافت میکند، نیاز به اعتبارسنجی ورودی (Input Validation) دارد.

اعتبارسنجی ورودی (Input Validation) چیست؟

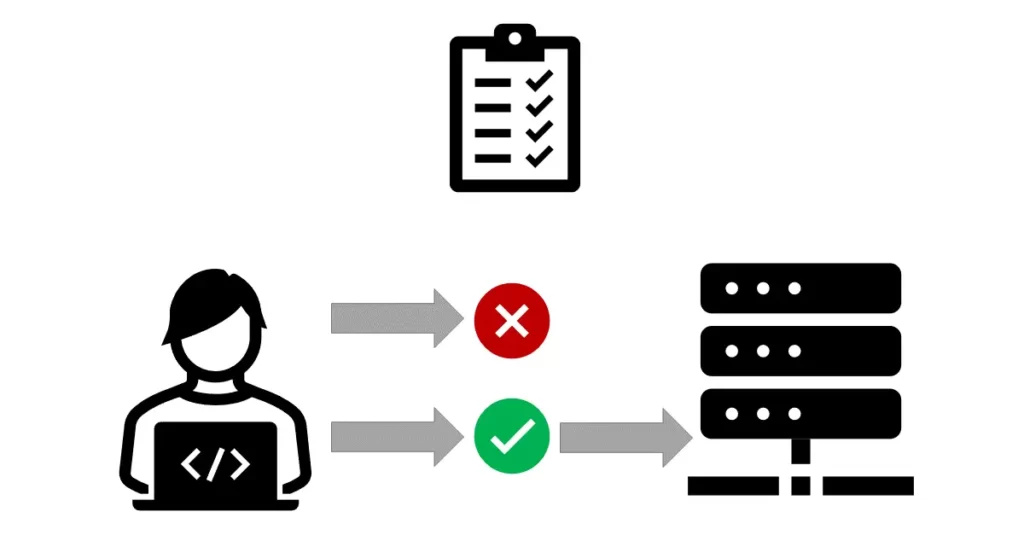

اعتبارسنجی ورودی (Input Validation)، فرایندی است که در آن ورودیها آنالیز میشوند و ورودیهایی که غیرمجاز تلقی شوند، اجازه ورود به سیستم را ندارند. در واقع ایدهی اصلی برای انجام این فرآیند، این است که تنها با پذیرش ورودیهایی که مطابق شرایط هستند، امکان ورود یک کد مخرب برای آسیبزدن به سیستم غیرممکن شود.

اعتبارسنجی ورودی باید در هر وبسایت یا برنامهای که امکان ورود اطلاعات کاربر را فراهم میکند، استفاده شود. حتی اگر یک وبسایت یا برنامه هیچ اطلاعات محرمانهای را ذخیره نکند، اجازه دادن به ورودیهای نامعتبر، ممکن است مشکلاتی در تجربه کاربری (User Experience) به وجود آورد.

دلایل اهمیت اعتبارسنجی ورودی (Input Validation)

اعتبارسنجی ورودی به دو دلیل اصلی، یعنی تجربه کاربری و امنیت، بسیار مهم است. در ادامه به بررسی هر کدام میپردازیم:

1. تجربه کاربری (User Experience)

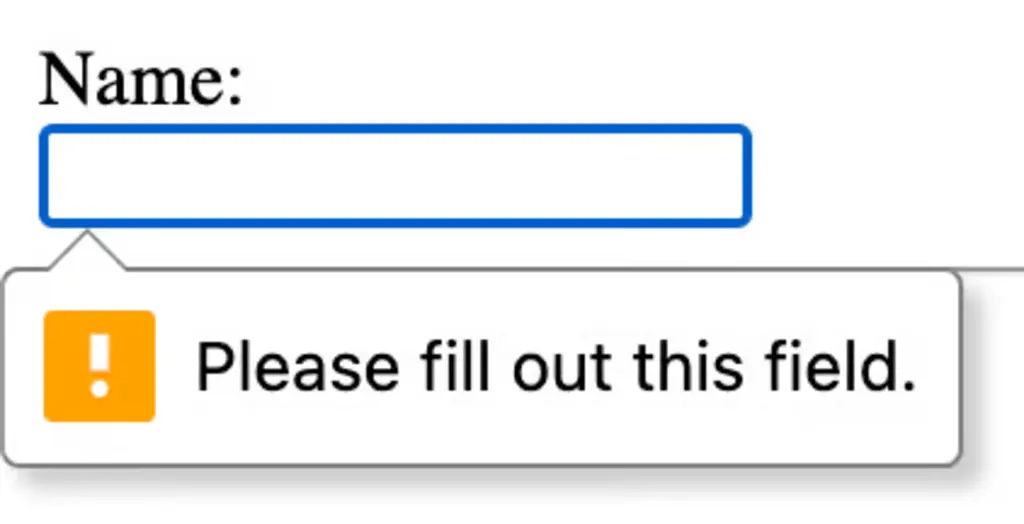

بهطورمعمول، کاربران به دلیل اشتباهاتی ممکن است ورودی نامعتبر وارد کنند و قصدی برای حمله سایبری به یک وبسایت ندارند. کاربر ممکن است یک کلمه با اشتباه املایی، تایپی یا کلا اطلاعاتی را اشتباها وارد کند.

به طور مثال، نام کاربری خود را در جای اشتباه وارد کند و یا تلاش برای ورود به وبسایت با یک رمزعبور قدیمی. وقتی چنین اتفاقی رخ میدهد، اعتبارسنجی ورودی میتواند برای اطلاع رسانی خطا به کاربر استفاده شود و به او سریعا امکان تصحیح آن را بدهد.

2. امنیت

اعتبارسنجی ورودی (Input Validation) از رخداد حملاتی که میتواند علیه یک وبسایت یا اپلیکیشن صورت گیرد، جلوگیری میکند. این حملات سایبری میتوانند منجر به سرقت اطلاعات شخصی، دسترسی غیرمجاز به اجزای دیگر یا مانع از عملکرد یک وبسایت یا اپلیکیشن شوند.

عدم وجود اعتبارسنجی ورودی نیز به راحتی قابل شناسایی است. هکرها میتوانند از برنامههای خودکار برای وارد کردن ورودیهای نامعتبر به صورت انبوه در وبسایتها استفاده کنند و واکنش وبسایتها را مشاهده کنند. سپس میتوانند حملات دستی را به هر وبسایتی که محافظت نشده است، انجام دهند.

این به این معنی است که عدم انجام اعتبارسنجی ورودی (Input Validation)، نه تنها یک آسیبپذیری مهم است، بلکه یک آسیبپذیری است که به طور معمول توسط هکرها شناسایی شده و به نفوذ منجر میشود.

انواع حملات اعتبارسنجی ورودی (Input Validation)

حملهی اعتبارسنجی ورودی (Input Validation) حملهای است که با افزودن ورودی مخرب به فیلد ورودی کاربر انجام میشود. انواع مختلفی از حملات اعتبارسنجی ورودی وجود دارد. در ادامه، توضیحاتی در مورد انواع حملات اعتبارسنجی ورودی در برنامههای وب و سیستمها، ارائه میدهیم.

1. حملات اعتبارسنجی ورودی (Input Validation) در برنامههای وب

- SQL injection: تزریق SQL، فرآیند اضافه کردن پرس و جوهای SQL به فیلدهای ورودی است. این حمله میتواند به صورت اضافه کردن یک کوئری SQL به فرم وب یا اتصال یک پرس و جوی SQL به یک URL باشد. هدف از انجام این کار، فریب سیستم برای اجرای پرس و جو یا query است. تزریق SQL میتواند برای دسترسی غیر مجاز به دادهها و تغییر یا حذف آنها، استفاده شود. به همین دلیل، اعتبارسنجی ورودی به ویژه برای هر وبسایت یا برنامهای که اطلاعات مهم را ذخیره میکند، بسیار حیاتی است.

- Cross-site Scripting (XSS): حملهی Cross-site Scripting یا به اختصار XSS، شامل اضافه کردن کد به فیلدهای ورودی کاربر است. این حمله معمولاً با افزودن کد به انتهای URL متعلق به یک وبسایت معتبر انجام میشود. سپس URL میتواند از طریق انجمنها یا رسانههای اجتماعی به اشتراک گذاشته شود و کد در زمانی که قربانی روی آن کلیک میکند، اجرا میشود. این کار باعث ایجاد یک صفحه وب مخرب میشود که به نظر میرسد در وبسایت قابل اعتمادی میزبانی شده است.

ایده اصلی از انجام این حمله این است که اگر یک قربانی به وبسایت اعتماد دارد، پس به یک صفحه وب مخرب که به نظر میرسد متعلق به آن سایت است نیز اعتماد دارد. صفحه وب مخرب، میتواند برای سرقت کلیدهای فشرده شده، هدایت به صفحات دیگر و یا شروع بارگیریهای خودکار طراحی شود.

2. حملات اعتبارسنجی ورودی (Input Validation) در سیستمها

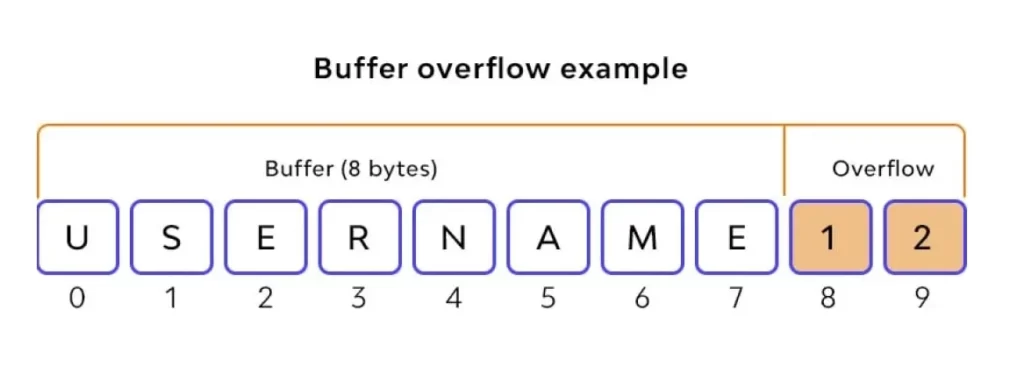

- سرریز بافر (Buffer Overflow): این حمله، زمانی رخ میدهد که یک برنامه یا سیستم سعی میکند دادههای بیشتری را در یک بافر (فضای موقت ذخیره) نسبت به ظرفیت آن، ذخیره کند که منجر به بازنویسی مکانهای حافظه مجاور میشود. اگر اعتبارسنجی ورودی استفاده نشود، هیچ مانعی برای افزودن تعداد نامحدودی اطلاعات توسط یک هکر وجود ندارد. این حمله که به عنوان سرریز بافر شناخته میشود، میتواند منجر به خرابی سیستم، دسترسی غیرمجاز یا اجرای کد دلخواه شود.

- تزریق دستور (Command Injection): تزریق دستور (Command Injection) یک آسیبپذیری امنیتی است که در آن فرد مهاجم با تزریق دستورات خط فرمان (command) به برنامه یا سیستم هدف، تلاش میکند دستورات غیرمجاز را اجرا کند. این آسیبپذیری، زمانی رخ میدهد که برنامهای ورودیهای کاربر را بدون انجام اعتبارسنجی، به عنوان دستورات خط فرمان اجرا میکند. هنگامی که تزریق دستور رخ میدهد، یک هکرمیتواند دستورات سیستمی را تغییر دهد، فایلهای سیستمی را حذف یا تغییر دهد، اطلاعات محرمانه دسترسی پیدا کند، اجرای کد مخرب را آغاز کند و حتی کنترل کامل بر روی سیستم را به دست آورد.

برای مثال، فرض کنید یک برنامه ورودیهای کاربر را به عنوان دستورات سیستمی را بدون انجام اعتبارسنجی صحیح اجرا کند. اگر یک هکر در فیلد ورودی یک دستور، خط فرمان مخرب را تزریق کند، ممکن است برنامه بدون در نظر گرفتن احتیاطهای لازم آن را اجرا کند. مثلاً در سیستمهای لینوکس، تزریق دستور `rm -rf /` باعث حذف تمام فایلها و دایرکتوریهای سیستم میشود.

لازم به ذکر است که این مثالها صرفاً نمونه هستند و نشان دهنده تمام آسیبپذیریها در اعتبارسنجی ورودی (Input Validation) در برنامههای وب و سیستمها نیستند. باید استراتژیها و رویکردهای قوی در اعتبارسنجی ورودی اجرا شود تا خطرات مربوط به این آسیبپذیریها به حداقل رسانده شوند.

نحوه پیادهسازی اعتبار سنجی ورودی

پیادهسازی اعتبارسنجی ورودی، کار دشواری نیست. فقط کافی است شما قوانین مورد نیاز برای جلوگیری از ورودی نامعتبر را تعیین کنید و سپس آنها را به سیستم اضافه کنید.

1. نوشتن تمام دادههای ورودی

ایجاد لیستی از تمام ورودیهای ممکن کاربر. این نیازمند بررسی تمام فرمهای کاربر و در نظر گرفتن سایر انواع ورودی مانند پارامترهای URL خواهد بود.

2. ایجاد قوانین اعتبارسنجی

با توجه به لیستی که از تمام ورودیهای داده دارید، باید قوانینی ایجاد کنید که مشخص کنند کدام ورودیها قابل قبول هستند. در ادامه چندین قاعده رایج برای پیادهسازی ذکر شده است.

- لیست سفید: لیست سفید (WhiteList) تنها به کاراکترهای خاص موجود در لیست اجازه ورود میدهد.

- لیست سیاه: لیست سیاه (BlackList) از ورود کاراکترهای خاص موجود در لیست جلوگیری میکند.

- فرمت: تنها ورودیهایی که با یک فرمت خاص هماهنگ هستند (مانند آدرس ایمیل) قابل قبول است.

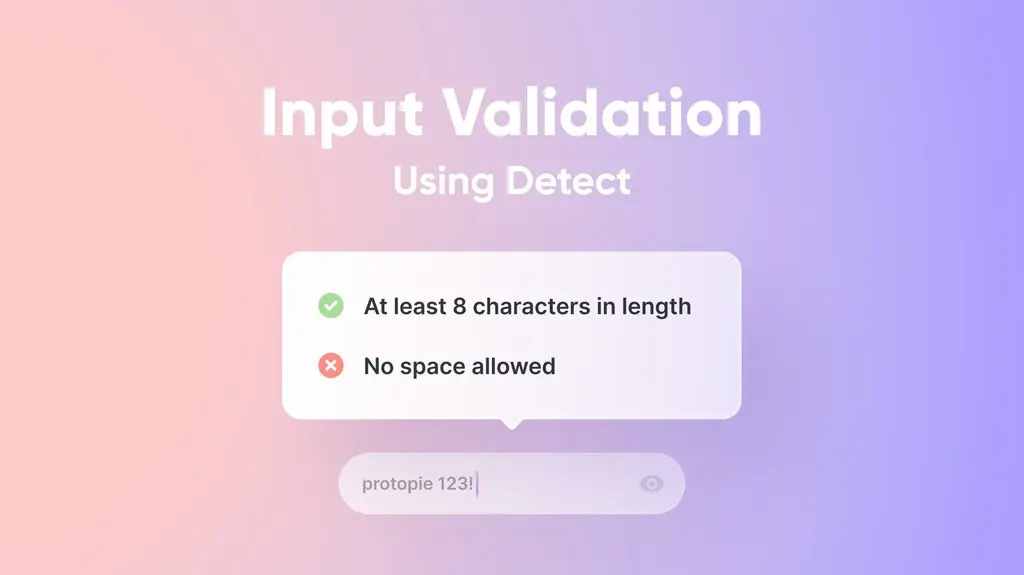

- طول کاراکترها: فقط ورودیهایی با طول مشخص (به عنوان مثال، طول مشخصی برای رمز عبور) قابل قبول است.

چقدر درباره کدنویسی امن (Secure Coding) اطلاعات دارید؟

3. پیادهسازی قوانین اعتبارسنجی

برای پیادهسازی قوانین اعتبارسنجی، شما باید کدی را به وبسایت یا برنامه اضافه کنید که یک ورودی را در صورت عدم رعایت قوانین، رد کند. به دلیل تهدیداتی که ورودیهای نامعتبر ایجاد میکنند، سیستم قبل از رفتن به محیط عملیاتی باید حتما تست شود. برای کسب اطلاعات بیشتر در خصوص انواع تستهای امنیتی، میتوانید با متخصصین اسکنر اسکوریا در ارتباط باشید.

4. ایجاد واکنش سریع به درج اطلاعات

با فرض اینکه میخواهید اعتبارسنجی ورودی (Input Validation) به کاربران هم کمک کند، باید پیامهایی اضافه کنید که به کاربران توضیح دهید چرا ورودی نادرست است و چه ورودیای باید به جای آن درج شود.

اعتبارسنجی ورودی برای اکثر سیستمها الزامی است

اعتبارسنجی ورودی یک نیاز مهم و ضروری برای هر وبسایت یا برنامهای است که به کاربران اجازه میدهد وارد شوند. بدون کنترل بر روی ورودیهایی که به سیستم وارد میشوند، یک هکر میتواند مجموعهای از تکنیکها را برای اهداف مجرمانه و نفوذ به سیستم استفاده کند.

این تکنیکها، میتوانند عملکرد یک سیستم را خراب کنند، آن را تغییر دهند، و یا اجازه دسترسی به اطلاعات خصوصی را به کاربر غیرمجاز بدهند. هکرها دائما در جستجوی وبسایتها و اپلیکیشنهای بدون اعتبارسنجی ورودی (Input Validation) در فضای سایبری هستند.

اگرچه اصلیترین استفاده از اعتبارسنجی ورودی به منظور ارتقای امنیت است، اما این تکنیک نقش مهمی در اطلاعرسانی به کاربران در مورد اشتباهات ورودیشان نیز دارد. با استفاده از اعتبارسنجی ورودی (Input Validation)، کاربران را مطلع میکنیم که چگونه ورودیها را به درستی اضافه کنند. این امر موجب بهبود تجربه کاربری میشود و کاربران را قادر میسازد اشتباهات خود را به سرعت اصلاح کنند.