قدرت یک هکر باهوش و آسیبی که میتواند ایجاد کند را تصور کنید؛ حال به این فکر کنید که چنین هکری ارتشی از کامپیوترها را در اختیار بگیرد، میتواند قدرت نفوذ و تخریب خود را هزاران و حتی میلیونها بار ارتقا دهد. درواقع، چنین ارتشهایی وجود دارند و به آنها باتنت (BotNet) میگویند.

BotNet از دو کلمه Bot و Net تشکیل شده است. کلمه bot مخفف robot که غالبا به کامپیوتری که توسط یک بدافزار آلوده باشد میگویند. کلمه Net (شبکه) نیز به گروهی از سیستمها که به هم متصل شدهاند گفته میشود.

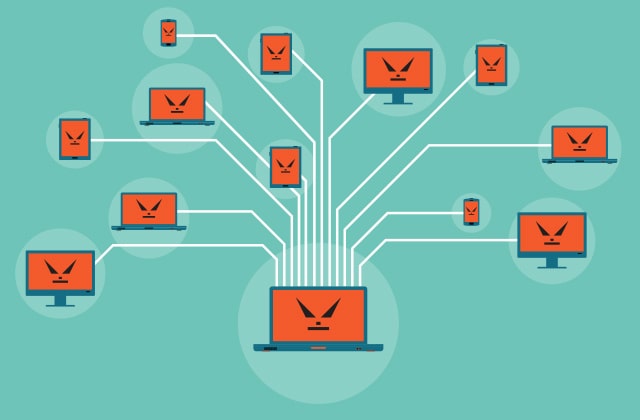

به عبارتی منظور از باتنت (BotNet)، گروهی از کامپیوترهایی است که به یک بدافزار آلوده میشوند. سپس یک هکر یا مهاجم سایبری، از راه دور تمام کامپیوترهای موجود در باتنت (BotNet) را کنترل میکند تا فعالیتهای مخربی چون ارسال پیامهای اسپم، انجام حملات DDoS، ایجاد ترافیک وب جعلی، تبلیغات در گروه کامپیوترهای باتنت (BotNet)، یا باجگیری از اشخاص بهمنظور حذف کامپیوتر آنها از باتنت را انجام دهد.

این مقاله راهنمایی درباره نحوه ایجادشدن باتنتها، استفاده از آنها و چگونگی محافظت از خود در برابر اینگونه هکشدنها است تا هرگز به عنوان عضوی از ارتش باتنت (BotNet) مجبور به انجام وظیفه نشوید.

باتنتها (BotNet) چگونه به وجود میآیند؟

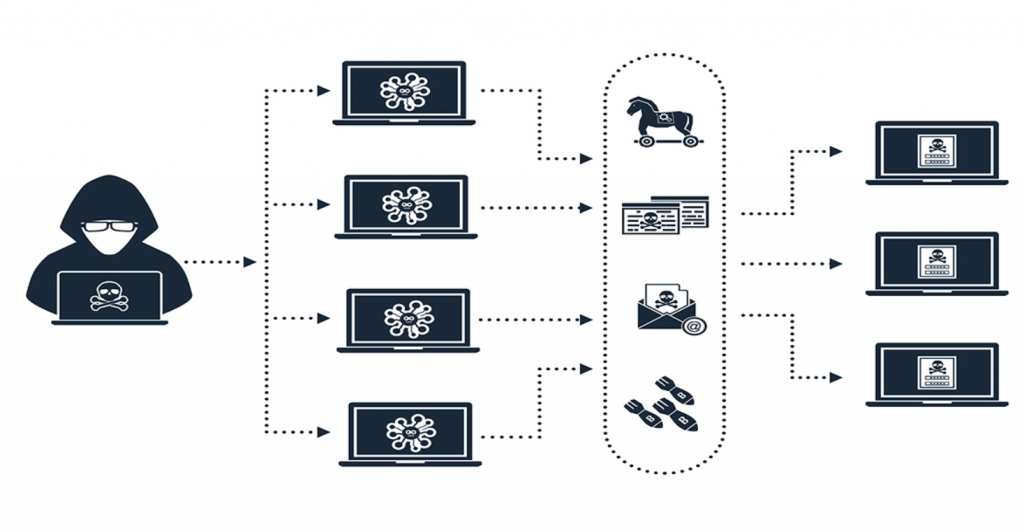

برای انجام حملات یا اختلال در مقیاسهای بزرگ، botmaster یا bot herder (هکرهایی که از تکنیکهای خودکار برای حمله استفاده میکنند) با ساخت یک بدافزار شروع میکند. هدف از ساخت این بدافزار، نفوذ به کامپیوترهای میزبان و امکان کنترل آنها از راه دور است. در مرحله بعد، هکر باید صدها، هزاران یا حتی میلیونها نفر را ترغیب کند تا ناخواسته آن بدافزار را روی کامپیوتر خود نصب کنند.

بهطور معمول، هکرها از ویروس اسب تروجان برای انجام چنین نفوذی استفاده میکنند. به این معنی که، بدافزار خود را به عنوان یک سند یا برنامه بیضرر (و حتی خیلی مفید) به کاربر معرفی کرده و کاربران را از این طریق، ترغیب به نصب بدافزار میکنند.

این معرفی و نفوذ اولیه ممکن است به یکی از شیوههای زیر انجام گیرد:

- ارسال یک ایمیل با پیوست بهظاهر امن (مانند یک فاکتور یا صورتحساب) از یک فرستنده آشنا یا ناشناس. دانلود این پیوست همارز با نصب بدافزار است.

- یک پاپآپ که هشدار نفوذ ویروس به کامپیوتر شما را اعلان میکند. با کلیک بر روی تبلیغ با هدف رفع مشکل، بدافزار دانلود و نصب میشود.

- دانلود یک نرمافزار خاص از یک وبسایت غیرمعتبر که بهجای نرمافزار مدنظر شما، بدافزار ساختهشده هکر را بر روی کامپیوتر شما نصب میکند.

توجه کنید که کامپیوترهای شخصی تنها اهداف اینگونه حملات نیستند!

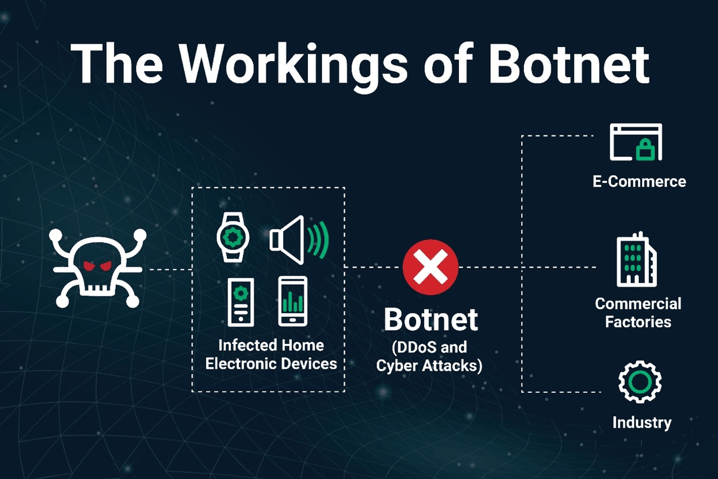

در سال 2022 و در حضور سیلی از دستگاهها و لوازم خانگی که در قالب یک شبکه متصل (شبکه اینترنت اشیاء) فعالیت میکنند، حتی ترموستات هوشمند، دستگاه DVR، کنسول بازی و دوربین امنیتی خانه شما نیز میتوانند به صورت غیرقانونی استخدام و جزء ارتش باتنت (BotNet) هکرها باشند.

مقاله پیشنهادی برای مطالعه

امنیت ایمیل چیست و چرا اهمیت دارد؟

منظور از حمله باتنت (BotNet Attack) چیست؟

به زبان ساده، حمله باتنت (BotNet) هرگونه فعالیت مخربی است که توسط یک هکر یا مجرم سایبری در قالب تعریف بدافزار و تشکیل شبکه باتنت (BotNet) صورت گیرد.

رایجترین شکل از حمله باتنت (BotNet)، حمله DDoS (نقض سرویس توزیع شده) است. هکر در ادامه، از باتنت (BotNet) برای ارسال حجم عظیمی از درخواستها و یا ترافیک به یک وبسایت یا وب سرور استفاده میکند تا ماهیت فعالیتهای آن را تحتالشعاع قرار دهد. در نتیجه، قربانیان از انجام فعالیتها و ارائه خدمات به کاربران واقعی خود باز میمانند.

با وجود این، اشکال دیگری از حملات مخرب موجودند که از طریق باتنت (BotNet) پیادهسازی میشوند، از جمله:

- حملات هرزنامه یا اسپم: وقتی که یک وب سرور با SMTP یا POP3، به عضوی از یک باتنت (BotNet) تبدیل میشود، از آن برای ارسال ایمیلهای اسپم، کلاهبرداری و اخاذی از گیرندهگان ایمیل، آلوده کردن دستگاهها به بدافزارها و ابزارهای مخرب دیگر، استفاده خواهد شد.

- استخراج رمزارز: یکی از رایجترین حملات سایبری در سالهای اخیر، استفاده از باتنتها برای استخراج ارز دیجیتال و بهرهبرداری مالی از شبکه کامپیوتری میزبانها است.

- ایجاد ترافیک جعلی: ایجاد ترافیک وب جعلی یا تبلیغات کلیکی برای افزایش درآمد.

- باجگیری: در این حالت، دستگاههای گیرنده را با باجافزار آلوده میکنند تا برای آزادسازی آن، درخواست پول کنند. همچنین، برای حذف کاربر از باتنت (BotNet)، از او اخاذی خواهند کرد.

- نرمافزارهای جاسوسی: باتنت (BotNet) از فعالیتهای معمول کاربر و اطلاعاتی چون رمزهای عبور، اطلاعات کارت اعتباری و سایر اطلاعات حساس جاسوسی میکند و نتایج را به هکر صاحب باتنت گزارش میدهد. درنهایت، مهاجم دادههای حساس را در بازار سیاه به فروش میرساند.

علاوه بر این، باتنت (BotNet) بین هکرها معامله و تغییر استراتژی میدهد.

انواع مختلف باتنت (BotNet)

انواع مختلف باتنتها را میتوان بر اساس نحوه کنترل آنها توسط صاحب آن طبقهبندی کرد. روشهای زیادی وجود دارند که هکرها میتوانند از آنها برای فرمان دادن و کنترل در باتنت (BotNet) استفاده کنند، برخی از این روشها پیچیدهتر از انواع دیگرند.

در باتنتهای بزرگ، یک “هردر” یا مالک اصلی کنترل باتنت (BotNet) را از یک سرور مرکزی بهعهده دارد، هردرهای کوچکتر بخشها و فعالیتهای کوچکتر باتنت را کنترل میکنند.

مقاله پیشنهادی برای مطالعه و آشنایی بیشتر

مهندسی اجتماعی چیست؟

اگرچه رده بالایی از باتنتهای مختلف وجود دارند، در ادامه برخی از معمولترین آنها را معرفی میکنیم:

- فرمان و کنترل (C&C): در این نوع، تمام دستگاههای موجود در باتنت توسط یک هردر مرکزی با هم در ارتباط هستند.

- IRC یا رله گپ اینترنتی: در این نوع از باتنت، تمرکز بر روی استفاده از پهنای باند کم و ارتباطات سادهتر (مانند mIRC) و با هدف پنهان کردن هویت و جلوگیری از شناساییشدن استوار است.

- Telnet: در این نوع، تمام دستگاههای موجود در باتنت به یک سرور اصلی متصل میشوند، بنابراین شاخهای از C&C است. تفاوت اصلی اما در این است که کامپیوترهای جدید از طریق یک اسکریپ اسکن که بر روی سرور خارجی اجرا میشود، به باتنت اضافه میشوند. وقتی اسکنر ورود به سیستم را شناسایی کرد، از طریق SSH آن را به بدافزار آلوده میکند.

- دامنهها: در این حالت، یک دستگاه آلوده به صفحات وب یا دامنههایی دسترسی پیدا میکند که دستورات را توزیع میکنند. در نتیجه، مالک باتنت امکان تغییر و بهروز رسانی کدها را برای خود ممکن میسازد.

- P2P: در نوع P2PT اعضاء به سرور مرکزی متصل نمیشوند، درعوض به صورت همتا به همتا اتصال برقرار میگردد. درواقع، هر دستگاه آلوده در باتنت هم به عنوان سرور و هم به عنوان مشتری عمل میکند.

باتنت (BotNet) چگونه استفاده میشود؟

به محض ایجاد یک باتنت، بینهایت پتانسیل برای استفاده مخرب از آن ایجاد میشود. بهطور معمول، از باتنتها برای انجام حملات نقض سرویس توزیع شده (DDoS) استفاده میگردد.

انواع متنوعی از حملات DDoS وجود دارند، اما در حالت کلی، هکرها از یک باتنت برای ارسال موجهای عظیمی از ترافیک وب یا درخواستها به یک وبسایت هدف، برنامه یا سرور استفاده میکنند. درنتیجه این هجوم ترافیک، هدف حمله از ارائه خدمات باز میماند.

حملات DDoS معمولا برای آسیب رساندن به مشاغل رقیب، حذف محتوای یک وبسایب خاص، حملات گیمرها در تخریب رقبا، یا صرفا توسط ترولها برای ایجاد اختلال مورد استفاده قرار میگیرند. باتنتها همچنین برای انجام فعالیتهای زیر به کار گرفته میشوند:

- ارسال ایمیلهای اسپم

- ایجاد ترافیک جعلی برای کسب درآمد

- دریافت پول یا اعتبار از یک کاربرد برای حذف دستگاه او از باتنت

- اجاره یا فروش باتنت به هکرهای دیگر

بهطور معمول، شناسایی باتنتها بدون استفاده از نرمافزار آنتی ویروس بسیار دشوار است.

معمولا هدف یک باتنت (BotNet)، برخلاف سایر اشکال بدافزار، سرقت اطلاعات یا دریافت پول از شما نیست (اگرچه امکان چنین فعالیتهایی را نیز دارند و گاها انجام میدهند). اغلب، هدف botmaster، استفاده از کامپیوترها و دستگاههای دیگر متصل به اینترنت برای پینگ کردن یک وبسایت یا شبکه خاص است.

چنین فعالیتهایی را نمیتوان با تنها یک دستگاه انجام داد. اما وقتی میلیونها کامپیوتر به طور همزمان بر روی انجام آنها متمرکز میشوند، هرگونه حمله فاجعهباری را ممکن میسازند.

چالشهای موجود در توقف و جلوگیری از حملات باتنت (BotNet)

در حضور تعداد زیادی از باتنتها که امروزه در فضای اینترنت فعال هستند، حفاظت از خود یک امر ضروری و نهچندان ساده است. باتنتها (BotNet) بهطور مدام جهش مییابند تا از آسیبپذیریهای مختلف دستگاهها و نقصهای امنیتی آنها استفاده کنند. درواقع، هر باتنت (BotNet) به شکل قابلتوجهی با بقیه باتنتها متفاوت است.

اپراتورهای باتنت (BotNet) به خوبی میدانند که هرچه آدرسهای IP و دستگاههای بیشتری را در اختیار داشته باشند، قدرت بیشتری دارند. از طرفی، در حضور تعداد زیادی از دستگاهها، امکان شناسایی باتنت و مقابله با آن توسط رباتهای تدافعی و تشخیص ورودهای مخرب به وبسایتها و APIها بسیار سختتر خواهد بود.

در حضور میلیونها دستگاه اینترنت اشیاء که هرکدام یک IP دارند، باتنتها در نقاط مختلف اینترنت پراکنده شدهاند. دستگاههای IOT معمولا آسیبپذیرتر از کامپیوترها هستند و حفاظت کمتری برای آنها تعریف شده است. استفاده از دستگاههای IOT آلوده، انجام حملات آهسته و در مقیاسهای کوچکتر را برای مهاجمان آسانتر میکند؛ هر دستگاه IOT تعداد کمی درخواست را ارائه میکند و این امر، شناسایی آن را سخت میسازد. درنتیجه، شناسایی و محافظت از سیستمها در مقابل این نوع حملات باتنتها در سطح IP یا رفتار شبکه، بسیار دشوار است.

با مطالعه بیشتر حرفهای شوید

تیم قرمز (Red Team) چیست و چرا اهمیت دارد؟

به طور کلی، پیشگیری کردن یا متوقف ساختن حملات باتنت به مهارت تشخیص و قابلیت شناسایی بسیار بالایی نیاز دارد.

اسکن آنتی ویروس به طور منظم

این فعالیت، بهترین و موثرترین راه برای مقابله با هر نوع ویروس یا بدافزار، از جمله بدافزارهای باتنت (BotNet) است.

یک آنتی ویروس معتبر از نصب شدن اکثر بدافزارهای باتنت بر روی کامپیوتر شما جلوگیری میکند و در صورت آلودگی آن، میتواند اقدام به حذف و متوقف کردن فعالیت آن کند. برندهایی مانند Bitdefender، Malwarebytes، Norton و TotalAV ازجمله انواع آنتی ویروس قابل اطمینان هستند.

هرگز اقدام به دانلود فایلهای پیوست از ایمیلهای ناشناس نکنید

خوشبختانه، اکثر ارائه دهندگان خدمات ایمیل امروزی مانند Gmail و Outlook تبحر کافی در فیلتر کردن پیامهای اسپم و یا ویروسها را دارند و در مقابله با اینگونه تلاشهای هکری عملکرد مناسبی دارند. با این حال، برخی از این ایمیلهای مخرب گاها از لایههای محافظتی عبور میکنند.

بهتر است در مواجهه با ایمیلهای ناشناس بسیار محافظه کار باشید و هرگز پیوستهایی که از جانب این آدرس ایمیلها ارسال شدهاند را دانلود یا باز نکنید. علاوه بر این، شما باید مراقب پیوستهای مشکوک و ناخواسته از طرف ایمیلهای شناختهشده و آشنا نیز باشید، زیرا ممکن است کامپیوتر آنها به ویروس آلوده شده باشد و پیامها به صورت خودکار و بدون اطلاع صاحب اصلی ارسال شده باشند.

تروجانهای باتنت (BotNet) بسیار هوشمندانه عمل میکنند! آنها گاها در قالب اسناد و صورتحسابهای مهم، قبضها و رسیدهای پرداخت معرفی میشوند. اگر انتظار چنین اسنادی را ندارید و دقیقا مشخص نیست به چه چیزی اشاره دارند، آنها را دانلود نکنید.

نرمافزارها و سیستمهای عامل خود را به صورت منظم بهروز رسانی کنید

دنیای بدافزارها به سرعت در حال تحول و گسترش هستند. هر روز ویروسهای جدیدی ایجاد میشوند که چالشهای تازهای برای سازندگان آنتی ویروس و نرمافزارهای مختلف تعریف میکنند.

اکثر ارائهدهندگان خدمات آنتیویروس و توسعهدهندگان سیستمهای عامل قابل اعتماد و شاخص، به صورت مرتب تولیدات خود را بهروز رسانی میکنند تا آنها را در مقابل مجموعه بهروزتر و گستردهتر از تهدیدات محافظت کنند. به تعویق انداختن یا نادیده گرفتن بهروز رسانیهای نرمافزار یک فعالیت معمول است که به معیاری کلیدی برای نفوذ بدافزارها و ویروسها به کامیپوترها تبدیل شدهاند.

از وبسایتها و تبلیغات غیرقابل اعتماد پرهیز کنید

یکی از اصلیترین روشها که هکرها برای فریب کاربران استفاده میکنند تا بدافزار خود را وارد سیستم قربانی کنند، قرار دادن تبلیغات یا دانلودهای جذاب در مسیر آنها و در هنگام مرور صفحات وب است.

در مورد دانلود نسخههای رایگان نرمافزار از وبسایتهای نامعتبر بسیار محتاط باشید و هرگز روی تبلیغات پاپآپی که ادعا میکنند قابلیت تشخیص و برطرف کردن مشکلات و ویروسهای موجود در سیستم شما را دارند، کلیک نکنید. در اکثر موارد، تعامل با وبسایتها با محتواهایی اینچنین، نقطه خطر و شروع فعالیت هک کامپیوتر شما است.

آنتیویروس، همچنان بهترین راهحل مقابله با باتنت (BotNet)

در مقابله با چنین خطراتی بهترین فعالیت، جدا از فعالیتهای ایمن در وبگردی و دانلود از وبسایتهای معتبر، نصب یک آنتیویروس خوب، بهروز نگهداشتن آن و اجرای منظم اسکنها بهوسیله آنتیویروس است. اکثر آنتیویروسهای معتبر قابلیت شناسایی باتنتها و حذف آنها از کامپیوتر شما را دارند و بخصوص از آلودگیهای آتی پیشگیری میکنند.