امروزه تهدیدات سایبری به طور مداوم در حال پیشرفت و تغییر است و مهاجمان، حملات پیچیدهتری را برای رسیدن به اهداف مخرب خود بکار میگیرند. بر همین اساس، سازمانها باید خود را با آخرین چارچوبهای امنیتی تطبیق دهند تا از این تهدیدات مخرب در امان بمانند.

چارچوبهای امنیت سایبری، یک رویکرد سازمانیافته برای مدیریت ریسکهای امنیتی، کاهش آسیبپذیریهای احتمالی و بهبود کلی دفاع دیجیتال ارائه میکنند. از آنجایی که شرکتها روزانه از فناوریهای دیجیتال در کسب و کار خود استفاده میکنند، بهروز ماندن با جدیدترین چارچوبهای امنیت سایبری اهمیت زیادی دارد.

چارچوب امنیت سایبری چیست؟

چارچوب امنیت سایبری (Cybersecurity Framework)، مجموعهای از سیاستها، شیوهها و رویههایی است که برای ایجاد امنیت به طور موثر اجرا میشود. این چارچوبها به سازمانها کمک میکند تا از داراییهای خود در برابر تهدیدات سایبری با شناسایی، ارزیابی و مدیریت ریسکهایی که میتواند منجر به نقض دادهها، قطع سیستم یا سایر اختلالات شود، محافظت کنند.

اهمیت چارچوبهای امنیت سایبری با شناخت حقایق امنیت سایبری در سال 2022، بیشتر نمایان میشود.

چرا به چارچوبهای امنیت سایبری نیاز داریم؟

چارچوبهای امنیت سایبری به سازمانها کمک میکنند تا یک استراتژی امنیتی مؤثر را ایجاد و و آن را حفظ کنند. از طریق ارزیابی شیوههای امنیتی و شناسایی شکافها برای محافظت از دادهها، این چارچوبها به تیمهای امنیت سایبری کمک میکنند تا با استفاده از دستورالعمل مناسب، از داراییهای حیاتی خود محافظت کنند.

حوزه امنیت اطلاعات، طیف وسیعی از فناوریها، چارچوبها و بهترین شیوهها را در بر میگیرد. چارچوبها و راه حلهای امنیتی، با توجه به نوع صنعت، مقیاس و دامنه عملیات سازمانها، به طور قابل توجهی متفاوت خواهد بود. در ادامه، به شرحی از رایجترین چارچوبهای امنیت سایبری میپردازیم.

1. ISO 27001 و ISO 27002

چارچوب سازمان بینالمللی استاندارد (ISO) 27001/27002 (همچنین به عنوان ISO 27K شناخته میشود)، یک استاندارد بینالمللی شناخته شده برای امنیت سایبری است. این چارچوب، سازمانهایی را که استاندارد ISO 27001 را اتخاذ میکنند، ملزم میکند تا شیوههای زیر را بکار گیرند:

- استفاده از سیستم مدیریت امنیت اطلاعات (ISMS).

- تعیین نقشهای مدیریتی برای مدیریت سیستماتیک مخاطرات امنیتی سازمان، با در نظر گرفتن تهدیدها و آسیبپذیریهای سایبری

- طراحی و اجرای کنترلهای امنیت اطلاعات منسجم و جامع برای کاهش خطرات شناسایی شده.

- اتخاذ یک فرآیند مدیریت ریسک مستمر.

چارچوب ISO 27000 دارای 60 استاندارد است که طیف گستردهای از مسائل مرتبط با امنیت اطلاعات را پوشش میدهد، به عنوان مثال:

- ISO 27018 به محاسبات ابری میپردازد.

- ISO 27031 راهنمایی در مورد برنامههای بازیابی در هنگام رخداد فاجعه در فناوری اطلاعات سازمان و فعالیتهای مرتبط با آن ارائه میدهد.

- ISO 27037 به جمعآوری و حفاظت از شواهد دیجیتال میپردازد.

- ISO 27040 به امنیت ذخیرهسازی میپردازد.

- ISO 27799 امنیت اطلاعات در مراقبتهای بهداشتی را تعریف میکند که برای شرکتهایی که نیاز به انطباق با HIPAA دارند، مفید است.

2. NIST

موسسه ملی استانداردها و فناوری (National Institute of Standards and Technology) که به اختصار به آن NIST میگویند، به مشاغل در هر ابعادی، کمک میکند تا ریسک امنیت سایبری خود را بهتر درک و مدیریت کنند تا بتوانند مخاطرات امنیتی را کاهش داده و از شبکه و دادههای خود محافظت کنند. این چارچوب انعطافپذیر است و به کسب و کار شما خلاصهای از بهترین روشها را ارائه میدهد، تا تصمیم بگیرید برای حفاظت از امنیت سایبری زمان و هزینه خود را بیشتر در کدام بخش متمرکز کنید.

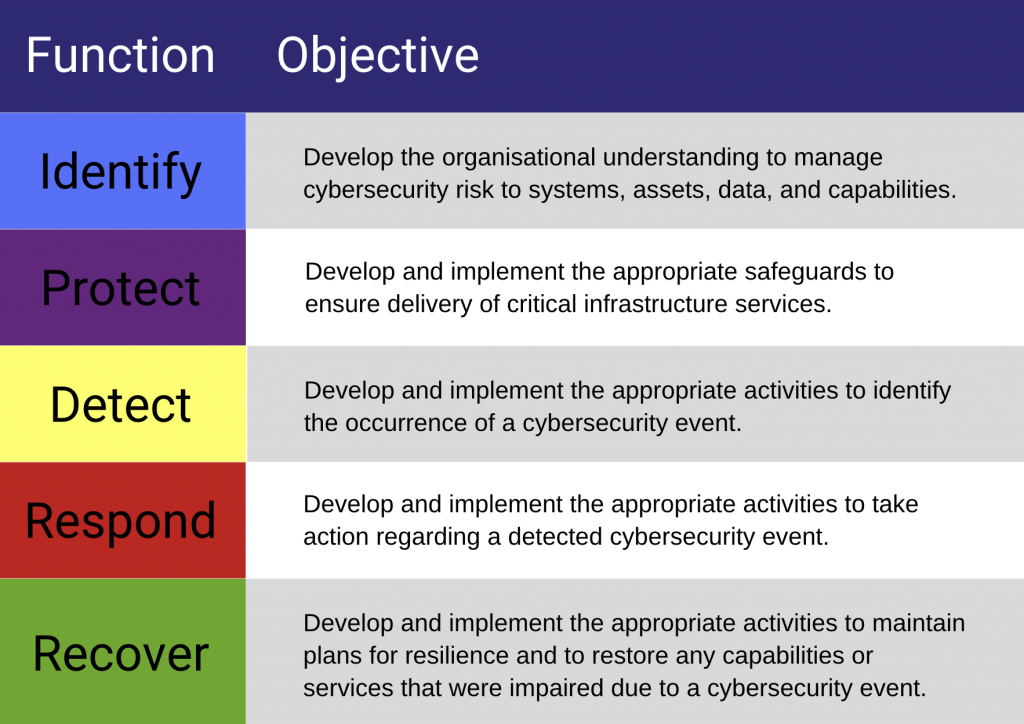

بهطور کلی، NIST پنج رویکرد اصلی را برای مدیریت ریسکهای موجود در امنیت دادهها و اطلاعات پیشنهاد میکند. این عملکردها عبارتند از: شناسایی، محافظت، تشخیص، پاسخگویی و بازیابی.

اگر علاقه به آشنایی بیشتر با امنیت سایبری دارید، میتوانید لغتنامههای امنیت سایبری را نیز مطالعه بفرمایید.

3. SOC2

(Service Organization Control) SOC، یک چارچوب امنیت سایبری مبتنی بر اعتماد و استاندارد حسابرسی است که توسط مؤسسه حسابداران عمومی رسمی آمریکا (American Institute of Certified Public Accountants) یا AICPA توسعه یافته است، تا به سازمانها کمک کند به طور ایمن دادههای مشتری را مدیریت کنند.

SOC2 بیش از 60 الزامات انطباق و فرآیندهای حسابرسی گسترده را برای سیستمها و کنترلهای شخص ثالث مشخص میکند. ممیزیها ممکن است یک سال طول بکشد تا تکمیل شود و در پایان، گزارشی صادر میشود که وضعیت امنیت سایبری سازمان را تأیید میکند. SOC2 به دلیل گستردگی و جامعیت، یکی از سختترین چارچوبها برای پیادهسازی است. بهویژه برای سازمانهایی در بخش مالی یا بانکی فعالیت میکنند زیرا نیازمند پیروی از استاندارد بالاتری نسبت به سایر بخشها روبرو هستند. با این وجود، SOC2 یک چارچوب مهم است که باید برای هر برنامه مدیریت ریسک شخص ثالث، در نظر گرفته شود.

4. NERC-CIP

چارچوب NERC-CIP (North American Electric Reliability Corporation Critical Infrastructure Protection) مجموعهای از استانداردهای امنیت سایبری را برای بخشهای برق و الکترونیک ارائه میدهد. این چارچوب برای پاسخ به افزایش حملات به زیرساختهای حیاتی ایالات متحده و همچنین افزایش خطرات شخص ثالث ایجاد شد. هدف آن، کمک به کاهش خطر سایبری و حفظ قابلیت اطمینان سیستمهای الکتریکی انبوه است.

چارچوب NERC CIP سازمانها را ملزم میکند تا خطرات را در زنجیره تامین خود شناسایی و آن را را رفع کنند. این چارچوب، کنترلهای مختلفی را برای کمک به شناسایی و کاهش خطرات زنجیره تامین مشخص میکند، از جمله:

- دستهبندی سیستمها و داراییهای حیاتی

- آموزش پرسنل

- ایجاد و برنامهریزی برای واکنش به حوادث

- طراحی برنامههای بازیابی موثر برای داراییهای سایبری حیاتی

- ارزیابی مستمر آسیبپذیری

5. HIPAA

(Health Insurance Portability and Accountability Act) HIPAA یک چارچوب امنیت سایبری است که سازمانهای مراقبتهای بهداشتی را ملزم میکند تا کنترلهایی را برای ایمنسازی و محافظت از حریم خصوصی اطلاعات سلامت الکترونیکی اعمال کنند. طبق HIPAA، علاوه بر نشان دادن انطباق با بهترین شیوههای ریسک سایبری (مانند آموزش کارکنان) شرکتهای این بخش باید ارزیابیهای ریسک را برای مدیریت و شناسایی ریسکهای نوظهور نیز انجام دهند.

6. GDPR

(General Data Protection Regulation) GDPR در سال 2016 برای تقویت رویهها و شیوههای حفاظت از دادهها برای شهروندان اتحادیه اروپا (EU) به تصویب رسید. GDPR بر همه سازمانهایی که در اتحادیه اروپا تأسیس شدهاند یا هر کسبوکاری که دادههای خصوصی شهروندان اتحادیه اروپا را جمعآوری و ذخیره میکند (از جمله مشاغل ایالات متحده)، تأثیر میگذارد.

این چارچوب شامل 99 ماده مربوط به مسئولیتهای یک شرکت از جمله حقوق دسترسی به دادههای مصرفکننده، خطمشیها و رویههای حفاظت از داده، الزامات اعلان نقض دادهها (شرکتها باید ظرف 72 ساعت پس از کشف نقض، آن را اطلاع دهند) و موارد دیگر را شامل میشود.

برای عدم رعایت این مقررات، جریمه قابل توجهی تا 20 میلیون یورو یا 4 درصد از درآمد جهانی، در نظر گرفته شده است.

7. FISMA

قانون مدیریت امنیت اطلاعات فدرال ( Federal Information Security Management Act) یا همان FISMA، یکی از چارچوبهای امنیت سایبری است که از اطلاعات و سیستمهای دولت فدرال در برابر تهدیدات سایبری محافظت میکند. چارچوب FISMA نزدیک به استانداردهای NIST است و سازمانها و اشخاص ثالث را ملزم میکند تا فهرستی از داراییهای دیجیتال خود را نگهداری کنند و هرگونه ادغام بین شبکهها و سیستمها را شناسایی کنند.

اطلاعات حساس باید بر اساس ریسک دسته بندی شوند و کنترلهای امنیتی باید حداقل استانداردهای امنیتی تعریف شده توسط دستورالعمل های FIPS و NIST 800 را رعایت کنند. سازمانهای تحت تأثیر نیز باید ارزیابیهای ریسک امنیت سایبری، بررسیهای امنیتی سالانه و نظارت مستمر زیرساختهای فناوری اطلاعات خود را انجام دهند. علاوه بر اینها، FISMA به طور خودکار دادههای حساس را رمزگذاری میکند.

8. COBIT

چارچوب COBIT که توسط انجمن حسابرسی و کنترل سیستمهای اطلاعاتی (ISACA) توسعه یافته است، یک چارچوب جامع است که برای کمک به سازمانها در مدیریت موثر منابع فناوری اطلاعات طراحی شده است. این چارچوب، بهترین شیوهها را برای مدیریت، ریسک و امنیت ارائه میدهد. همچنین چارچوب COBIT به پنج دسته زیر تقسیم میشود:

- برنامهریزی و سازماندهی

- توسعه و پیادهسازی

- ارائه و پشتیبانی

- نظارت و ارزیابی

- مدیریت و برآورد

هر دسته شامل فرآیندها و فعالیتهای خاصی است که به سازمانها کمک میکند تا منابع فناوری اطلاعات خود را به طور موثر مدیریت کنند. COBIT همچنین شامل دستورالعملهای امنیتی و حفاظتی دقیق دادهها است که شامل کنترل دسترسی، احراز هویت کاربر، رمزگذاری، ثبت حسابرسی و مناطق پاسخ به حادثه میشود. این دستورالعملها مجموعهای جامع از اقدامات را در اختیار سازمانها قرار میدهد که میتوانند برای محافظت از سیستمهایشان، در برابر تهدیدات سایبری استفاده کنند.

9. CIS

CIS (Center for Internet Security) برای محافظت از شرکتها در برابر تهدیدات سایبری، توسط کشورهای شرق اروپا و آسیا تأسیس شده است. این چارچوب بهترین شیوهها را برای سازمانهایی که به دنبال محافظت از شبکههای خود در برابر تهدیدات سایبری هستند، ارائه میدهد. CIS شامل 20 کنترل است که بسیاری از حوزههای امنیتی مانند کنترل دسترسی، مدیریت دارایی و پاسخ به حادثه را پوشش خواهد داد.

اگر شرکت کوچکی راهاندازی کردهاید و به تدریج قصد دارید ابعاد آن را توسعه دهید، باید از CIS استفاده کنید. کنترلهای CIS به سه دسته زیر تقسیمبندی میشوند:

- کنترلهای اساسی(Basic Controls): بر روی اقدامات ضروری امنیت سایبری که همه سازمانها باید اجرا کنند، مانند وصلههای منظم و استفاده از آنتیویروس، تمرکز دارد.

- کنترلهای بنیادی(Foundational Controls): اقدامات پیشرفتهتری هستند که علاوه بر پروتکلهای امنیتی اساسی، شامل احراز هویت دو مرحلهای و نظارت منظم بر فایلهای گزارش برای فعالیتهای مشکوک است.

- کنترلهای سازمانی (Organizational Controls): برای ارائه حفاظتهای اضافی خاص برای نیازهای محیط یک سازمان، مانند آگاهی کاربر، طراحی شدهاند.

10. Essential 8

Essential 8 یکی از چارچوبهای امنیت سایبری منطقه آسیا-اقیانوسیه است. مشابه چارچوب NIST در ایالات متحده، این چارچوب هم، توسط ACSC (مرکز امنیت سایبری استرالیا) در سال 2017 ایجاد شد. این چارچوب برخلاف بسیاری از چارچوبهای دیگر، به طور خاص بر روی شبکههای مبتنی بر ویندوز مایکروسافت تمرکز دارد.

استاندارد Essential 8، با استفاده از روشهای زیر تهدیدات را کاهش میدهد:

- کنترل برنامه

- برنامههای Patch

- پیکربندی تنظیمات Microsoft Office macro

- امن کردن اپلیکیشنهای کاربر

- محدود کردن امتیازات مدیرسایت

- Patchهای سیستم عامل

- احراز هویت چند عاملی

- پشتیبانگیری مداوم

11. Cyber Essentials

Cyber Essentials توسط NCSC (مرکز امنیت سایبری ملی) در سال 2014 در بریتانیا ایجاد شد. این چارچوب براساس پنج کنترل فنی اصلی، برای محافظت در برابر رایجترین حملات سایبری طراحی شده است:

- فایروالها و روترها

- پیکربندی امن

- کنترل دسترسی

- حفاظت در برابر بدافزار

- مدیریت وصلهها (patch) / به روزرسانی نرمافزار

رعایت Cyber Essentials برای برخی از قراردادهای دولتی بریتانیا الزامی است. دو سطح گواهی وجود دارد: ارزیابی اولیه و گواهینامه Cyber Essentials Plus که نیاز به بررسی فنی از طرف شخص ثالث دارد.

به طور کلی، این چارچوبهای برتر امنیت سایبری رویکردهای مختلفی را برای رسیدگی به چالشهای امنیتی پوشش میدهند. قبل از انتخاب یکی، ضروری است که نیازهای سازمان خود را ارزیابی کنید و تعیین کنید که کدام چارچوب به بهترین وجه آنها را برآورده می کند. چارچوب مناسب باید به شما کمک کند با ارائه دستورالعملها و روشهای دقیق برای محافظت در برابر تهدیدات مربوط به داراییهای دیجیتالی خود، ایمن بمانید.

سوالات متداول

1. تفاوت ISO 27001 با NIST چیست؟

چارچوب امنیت سایبری موسسه ملی استاندارد و فناوری (NIST) مجموعهای از بهترین شیوهها و استانداردهایی است که برای کمک به سازمانها در مدیریت ریسک امنیت سایبری خود طراحی شده است. ISO 27001 یک استاندارد بینالمللی است که توسط سازمان بینالمللی استاندارد (ISO) ایجاد شده است که بهترین شیوهها و الزامات سیستمهای مدیریت امنیت اطلاعات را ارائه میدهد. در حالی که هر دو چارچوب اهداف مشابهی دارند، اما در رویکرد خاص خود به امنیت سایبری متفاوت هستند. این تفاوتها در ریسکهای آسیبپذیری، گواهینامه و هزینهها است.

2. تفاوت CIS با NIST چیست؟

مرکز کنترلهای امنیت اینترنت (CIS) مجموعهای از بهترین شیوههای امنیت سایبری است که توسط سازمان غیرانتفاعی CIS توسعه یافته است. این چارچوب برای ارائه اقدامات جامع امنیت سایبری به سازمانها برای محافظت از دادهها و شبکههای آنها طراحی شده است. از سوی دیگر، NIST مجموعهای از استانداردها و بهترین شیوهها را برای مدیریت ریسک امنیت سایبری ارائه میدهد. این چارچوبها به دنبال دستیابی به اهداف مشابه هستند، اما از نظر اجرا متفاوت هستند. CIS گامهای خاصی را برای حفاظت از سیستمهای سازمان ارائه میکند، در حالی که NIST مجموعهای از دستورالعملها و اصول کلیتر را ارائه میدهد.

جرائم سایبری روز به روز تشدید میشوند. پس باید اهمیت رعایت امنیت سایبری در فناوری اطلاعات را جدی بگیریم.

3. چگونه میتوانم بهترین چارچوبهای امنیت سایبری را برای سازمان خود انتخاب کنم؟

هنگام انتخاب چارچوبهای امنیت سایبری، باید هم نیازهای سازمان و هم مشتریان خود را در نظر بگیرید. چارچوبهای مختلف برای محیطها و نیازمندیهای مختلف طراحی شدهاند، بنابراین، تحقیق در مورد چارچوبهای مختلف و تعیین اینکه کدامیک قابل اجرا هستند، اولین قدم حیاتی است. چارچوبهای شناخته شده و پرکاربرد زیادی از جمله MITER ATT&CK، HIPAA، چارچوب امنیت سایبری NIST، ISO 27001، و CIS Controls برای امنیت سایبری وجود دارد. با توجه به شرایط یک کسب و کار، یک چارچوب یا ترکیبی از چارچوبها ممکن است مناسبترین انتخاب باشد.

4. چرا به چارچوبهای امنیت سایبری نیازمندیم؟

چارچوبهای امنیت سایبری، رویکردی استاندارد و سیستماتیک برای کاهش خطرات سایبری ارائه میدهد. چارچوب امنیت سایبری، چندین مزیت مهم را به همراه دارد:

- با استفاده از تجربه و دانش گسترده در حوزه فناوری اطلاعات، به مقابله با چالشهای امنیتی کمک میکند.

- یک برنامه استراتژیک برای حفاظت از دادهها، زیرساختها و سیستمهای اطلاعاتی ارائه میکند.

- با ارائه راهنماییها، باعث صرفهجویی در زمان میشود و به تیمهای فناوری اطلاعات کمک میکند تا ریسکهای سایبری را کارآمدتر مدیریت کنند.

- انطباق سادهتر میشود، زیرا چارچوبها تمام راهنماییهای لازم برای برآورده کردن الزامات انطباق را دارند.

کسبوکارها میتوانند چارچوبهای موجود را با نیازهای خود تطبیق داده و سفارشی کنند. به طور کلی، اگر سازمانی نیاز به رعایت مقررات یا استانداردهای صنعتی دارد، بهتر است از یک چارچوب آماده استفاده کند که از آن الزامات انطباق پشتیبانی میکند.

استفاده از چارچوبهای امنیت سایبری، نه تنها حصول اطمینان از اینکه سازمانها از رویههای امنیتی مناسب پیروی میکنند، را به دنبال دارد، بلکه اعتماد مشتری را نیز افزایش میدهد. هنگامی که یک سازمان از یک چارچوب امنیتی شناخته شده پیروی میکند، برای مشتریان آشکار میشود که یک برنامه امنیتی قوی دارند و انتظارات را نسبت به اقدامات امنیتی خاص ارائه شده هماهنگ میکنند.